A fraude de anúncios mobile é responsável pela perda de bilhões de dólares em orçamentos de marketing em todo o mundo.

Ao discutir o verdadeiro impacto da fraude, é preciso considerar todos os aspectos – diretos e indiretos – para avaliar adequadamente os perigos da maior ameaça da indústria online.

As táticas de fraude, como bots maliciosos ou device farms, afetam diretamente as campanhas de marketing, drenando o uso de recursos de publicidade em usuários falsos que representam valor nulo. Entretanto, o impacto indireto representa uma ameaça potencialmente maior, uma vez que as ramificações a longo prazo afetam os processos de tomada de decisão dos anunciantes, os ajustes do orçamento e os planos de segmentação de audiências para campanhas futuras.

Profissionais de marketing responsáveis devem se familiarizar com a terminologia e a mentalidade da fraude para abordar o problema de maneira adequada.

Compreender como as operações de fraude atingem seus negócios, quem são os fraudadores e qual é a sua motivação ajudará a obter uma melhor compreensão de como chegar a uma solução.

Familiarizar-se com táticas comuns de fraude, ferramentas tecnológicas e vulnerabilidades do setor, que permitem que fraudes avancem, pode ajudar a destacar iniciativas internas e externas. Isso pode te ajudar a amenizar e quem sabe bloquear a crescente ameaça de fraude.

Esse guia abrangente abordará a complexidade da fraude de anúncios online, especificamente em canais mobile, e acompanhará sua evolução paralelamente ao desenvolvimento da indústria, incluindo:

- Terminologia básica de fraude

- Indícios e implicações da fraude de anúncios mobile

- Evolução da fraude de anúncios mobile

- Perfil do fraudador

- Métodos comuns de fraude

- Mercado atual e análise das principais verticais

A fraude de anúncios mobile não vai desaparecer tão cedo.

Para gerenciar e tratar dessa questão corretamente, primeiro devemos investigar a fundo e compreendê-la completamente. Só então poderemos arregaçar as mangas e começar a eliminar entidades maliciosas e fraudulentas da nossa atividade, economizando nosso precioso orçamento no processo.

Quanto melhor nos instruirmos, mais bem preparados estaremos para enfrentar o desafio da fraude.

O que é a fraude de anúncios mobile

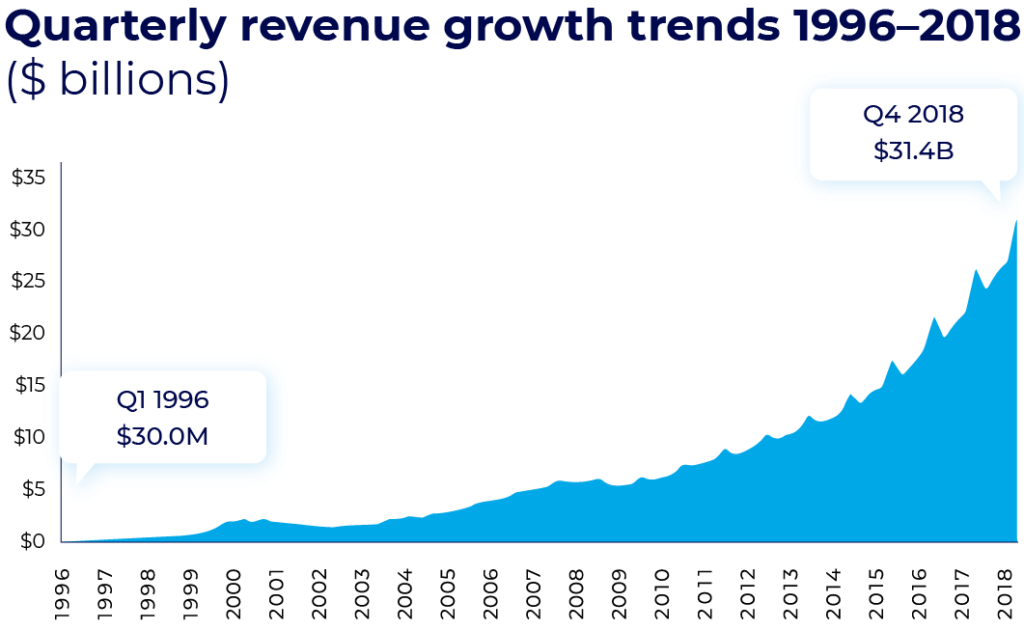

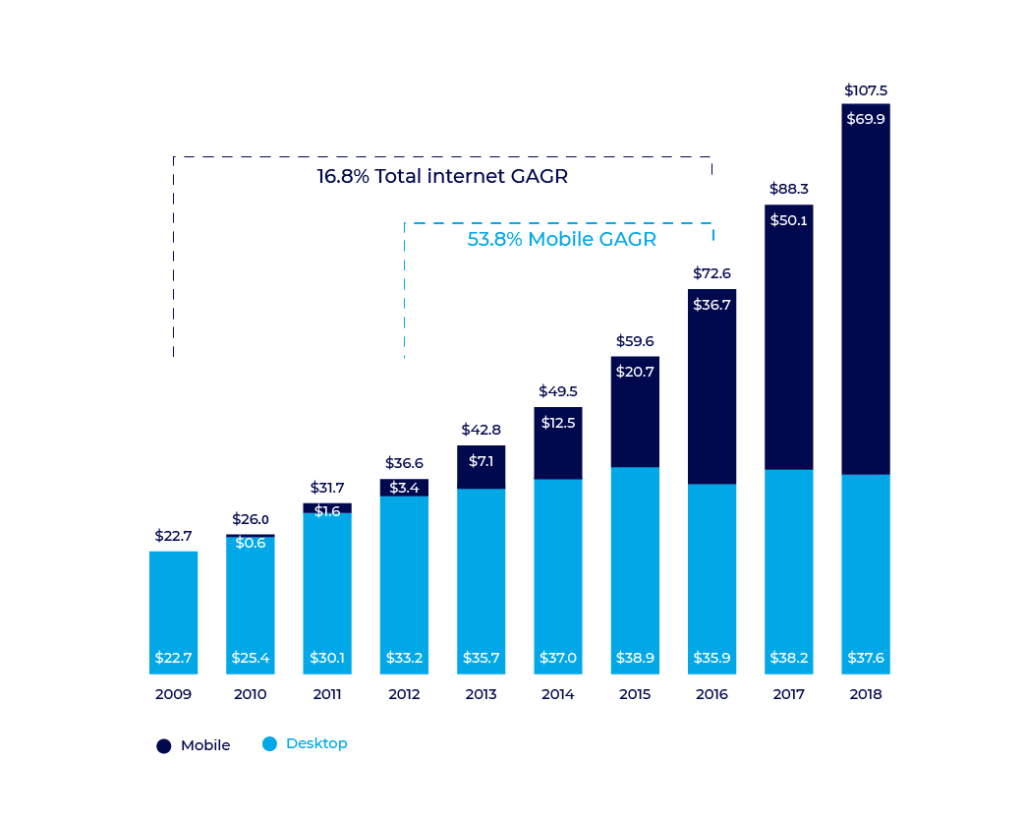

A publicidade online está crescendo.

É uma indústria na qual bilhões de dólares são gastos anualmente em diversos canais, em escala cada vez maior.

Desde os primeiros dias de vida da internet e sua introdução a famílias de todo o mundo, os anúncios online desempenharam um papel importante em suas opções de monetização. De muitas maneiras, a publicidade digital fez com que sites e aplicativos se transformassem em um negócio lucrativo.

Conforme crescia a disseminação e o alcance dos canais online, os anunciantes começaram a alocar orçamentos mais significativos para a publicidade online. Isso ocorreu como uma tentativa de alcançar um público mais preciso com base em interesses e comportamento do usuário.

Junto do aumento dos orçamentos de publicidade, a fraude de anúncios online também vem crescendo e se desenvolvendo em ritmo constante, utilizando práticas enganosas para tentar obter uma parte desses fundos.

A magnitude e o custo estimados da fraude em anúncios online variam drasticamente entre diferentes fontes.

Estimativas cautelosas apontam que bilhões de dólares são perdidos anualmente por fraude, com estimativas atuais variando entre US$ 6,5 bilhões e US$ 19 bilhões por ano – fonte: eMarketer.

A variação acima destaca a dificuldade de estimar com precisão o verdadeiro impacto da fraude de anúncios online.

As técnicas desse tipo de fraude estão em constante evolução e desenvolvimento, e seguem desafiando a infraestrutura do setor e manipulando novas tecnologias em seu benefício.

O que é fraude de anúncios mobile?

Fraude é um termo geral usado para descrever o engano. Isso significa que ela pode ocorrer em qualquer indústria ou tipo de transação.

Os fraudadores não são exigentes quando se trata de indústria ou vertical – esses agentes ilegítimos tentarão manipular ou explorar as regras de qualquer ecossistema para obter uma vantagem injusta ou obter fundos de forma a violar regras e padrões básicos.

A fraude vai estar onde quer que o dinheiro esteja.

Para entender o que significa a fraude de anúncios mobile, vamos primeiro entender outros tipos de fraude para evitar confusão:

Fraude

Um tipo de esquema que pode ou não depender de ferramentas online para ser executado. Uma das partes engana uma ou mais vítimas para que acreditem que ela pode oferecer valor em troca de bens utilizando anúncios falsos ou apresentando informações falsas.

Exemplos:

Fraude online

Um tipo de esquema que depende de ferramentas online (por exemplo, e-mail, mídias sociais, SMS, etc) para alcançar suas vítimas e gerar uma interação (clique em links maliciosos, troca de informações, download de software malicioso, etc), utilizando esses dados para manipular e explorar usuários.

Exemplos:

Fraude de anúncios online

Um tipo de esquema no qual os fraudadores manipulam fluxos de conversão de anúncios online para obter orçamentos de anúncios injustamente. CPM, CPA, CPS, e outros modelos de anúncios são manipulados através da produção de impressões, cliques, vendas e até usuários falsos.

Exemplos:

Fraude de anúncios mobile

Um subgrupo de fraudes de anúncios online executadas em diversos dispositivos mobile como smartphones e tablets, dividido em dois canais principais:

Web mobile – navegador web utilizado em dispositivos mobile.

App mobile – ambientes de aplicativos mobile.

Exemplos:

Fraudulento vs. inválido

É preciso também fazer uma distinção entre tráfego fraudulento e tráfego inválido.

A fraude de anúncios online manipula intencionalmente fluxos de conversão e aspectos no caminho de conversão para roubar orçamentos de publicidade. O tráfego inválido, por outro lado, é simplesmente um tráfego que está fora das regras da campanha e das expectativas do anunciante – de maneira intencional ou não.

Exemplos comuns:

- Direcionamento errado de geolocalização

- Fontes de tráfego indesejadas (adultos, incentivadas, etc)

- Limites máximos de campanha excedidos

- Especificações ou formatos de anúncio incorretos

Terminologia de anúncios mobile

Usuário orgânico – Um usuário que instala e inicia um aplicativo sem engajamento com anúncios durante o processo de instalação.

Usuário não orgânico – Um usuário que instala e inicia um aplicativo após o engajamento (exibição ou clique) com um anúncio.

Provedor de atribuição – Uma plataforma de mensuração conectada entre anunciantes e publishers. O provedor de atribuição fará a mensuração da atividade da campanha do anunciante por meio de URLs dedicadas e notificará o anunciante e o publisher assim que ocorrer uma instalação não orgânica, através de mensagens do servidor postback.

Anúncio – Um anúncio disponibilizado na mídia do publisher para o aplicativo do anunciante.

Impressão do anúncio – O engajamento mensurado a partir da visualização de anúncios.

Clique no anúncio – O engajamento mensurado a partir de cliques no anúncio.

Instalação – Uma instalação do aplicativo a partir da app store para o dispositivo do usuário.

Inicialização – A primeira inicialização do aplicativo no dispositivo do usuário. Uma instalação oficial do aplicativo só será atribuída quando o aplicativo for iniciado pela primeira vez.

Evento in-app – Um benchmark mensurado dentro do aplicativo, como: nível específico atingido, compras in-app, etc.

Compras in-app – Bens virtuais ou físicos comprados por meio da loja in-app de um aplicativo.

Atribuição mobile explicada

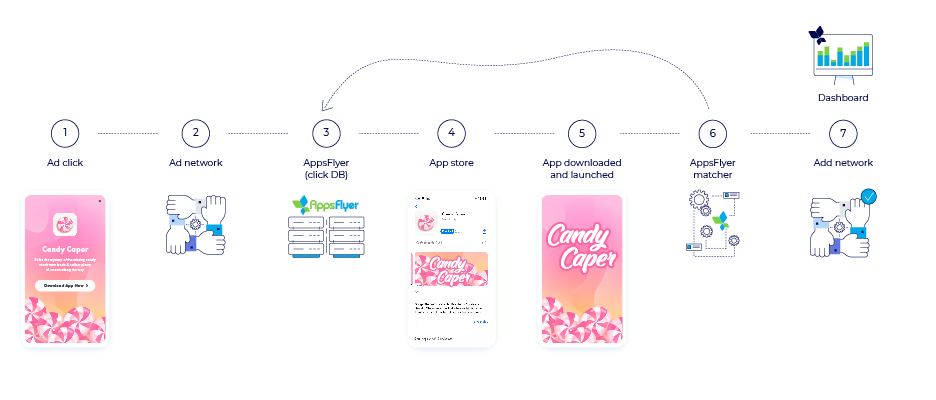

Para entender como funciona a fraude de anúncios mobile, vamos primeiro revisar como ocorre um fluxo padrão para a atribuição da instalação de um aplicativo:

- Um usuário clica em um anúncio que aparece em seu dispositivo mobile.

- O clique é registrado pelo parceiro de mídia responsável pela exibição do anúncio, enquanto o usuário é redirecionado para a app store correspondente ao sistema operacional do dispositivo utilizado.

- O clique será gravado pelo provedor de atribuição.

- O usuário chega à app store e baixa o aplicativo.

- O usuário inicia o aplicativo pela primeira vez.

- O algoritmo do provedor de atribuição combina os dados de instalação do aplicativo aos dados de clique de engajamento e faz o registro para saber se o usuário é orgânico ou não.

- Uma vez que um anúncio é relacionado à instalação do aplicativo, o usuário é considerado como não-orgânico.

- O crédito pela instalação será atribuído ao parceiro de mídia certo e será exibido no dashboard do anunciante.

Acima, fizemos uma explicação simplificada de como um modelo básico de “atribuição de último clique” funciona.

Esse método de atribuição mobile foi introduzido primeiramente pela AppsFlyer em 2011 e, desde então, se tornou o modelo de mensuração e de atribuição padrão utilizado em toda a indústria.

Saiba mais sobre atribuição mobile.

Fraudadores tentam identificar e explorar brechas, falhas e outras oportunidades ao longo desse processo.

Noções básicas sobre a fraude de anúncios mobile

A fraude de anúncios mobile tem implicações que se estendem sobre todos os aspectos das iniciativas de marketing de um anunciante, afetando atividades atuais e futuras.

Orçamentos perdidos (diretos e indiretos)

A consequência mais óbvia é a perda financeira direta criada pela fraude. De acordo com o mais recente estudo de dados sobre a fraude de anúncios mobile, feito pela AppsFlyer, 15% dos gastos globais em mídia mobile são desperdiçados em fraudes.

Esses orçamentos perdidos poderiam ter sido revertidos em ganhos para os anunciantes se tivessem sido sabiamente investidos em outros canais rentáveis. Esse é considerado um custo alternativo e poderia potencialmente representar um risco maior para os anunciantes devido aos seus efeitos a longo prazo e escala.

Dados poluídos

A fraude pode levar os anunciantes a investir e reinvestir em canais de mídia “ruins” devido à poluição dos dados que estão sendo analisados.

Uma vez que a fraude se infiltra no mix de dados, é quase impossível distinguir os usuários reais dos falsos e os usuários orgânicos dos adquiridos.

Resumindo: Os dados do anunciante se tornam poluídos e pouco confiáveis.

Recursos esgotados

Acima de tudo, a fraude é uma enorme perda de tempo e de recursos humanos. Equipes inteiras gastam inúmeras horas trabalhando na reconciliação e esclarecendo onde são encontradas anomalias em seus dados.

Impacto sobre o ecossistema

Embora os orçamentos de publicidade sejam roubados, os anunciantes estão longe de ser os únicos afetados. Os danos causados pela fraude são sentidos por todas as entidades e agentes do ecossistema de marketing.

Fornecedores de tecnologia de marketing

Os fornecedores de tecnologia de marketing contam com orçamentos de publicidade saudáveis para prosperar, desenvolver e oferecer serviços adicionais.

Como a fraude absorve mais orçamentos de marketing, os empreendimentos publicitários tornam-se menos rentáveis para muitos anunciantes. As empresas de tecnologia de marketing que dependem fortemente desses orçamentos são afetadas por uma escala menor de iniciativas.

Isso serve como um duplo negativo, já que as soluções de tecnologia de marketing geralmente ajudam os anunciantes a fazer uma mensuração melhor da sua atividade, a otimizar campanhas e até mesmo a protegê-los contra fraudes.

Parceiros de mídia (ad networks)

Os fraudadores exploram a complexidade do ecossistema e as muitas entidades mediadoras dentro dele para permanecer indetectáveis, sendo que muitas ad networks desconhecem a fraude que polui seu tráfego.

A falha no reconhecimento e impedimento da fraude pode significar a perda de reputação de uma ad network e o risco de perder negócios futuros com grandes anunciantes, à medida que os orçamentos de publicidade mudam para SRNs — limitando seu portfólio de mídia em troca de um tráfego mais limpo.

Além disso, redes legítimas muitas vezes perdem crédito por usuários de qualidade que eles forneceram devido a táticas de hijacking de atribuição, que roubam seu crédito através de cliques falsos.

Publishers

Proprietários de aplicativos e sites robustos dependem fortemente da receita gerada pela monetização do tráfego.

A fraude de falsificação de domínio (website spoofing) visa roubar a receita diretamente dessas fontes, fingindo vender seu tráfego — através da inserção artificial do seu nome de domínio em URLs de atribuição. Essas ações ocultam tráfego falso ou de baixa qualidade, que foi comprado barato e revendido ou por taxas mais altas ou em plataformas de troca de anúncios.

Indícios da fraude de anúncios mobile

Assim como outros crimes, a fraude de anúncios mobile também tem suas pistas e indícios que ajudam a identificá-la e eliminar seus operadores.

Os dados coletados pelos provedores de atribuição podem ser analisados para identificar anomalias no comportamento do usuário, em sensores de dispositivo e muito mais. Eles podem ajudar a mostrar quais são os padrões de atividades legítimas e, assim, destacar comportamentos anormais.

Como a análise de dados desempenha um papel importante na identificação, a confiança em um banco de dados maior faz com que os esforços de reconhecimento da fraude sejam mais precisos, identificando mais padrões fraudulentos com mais rapidez e eficiência.

CTIT

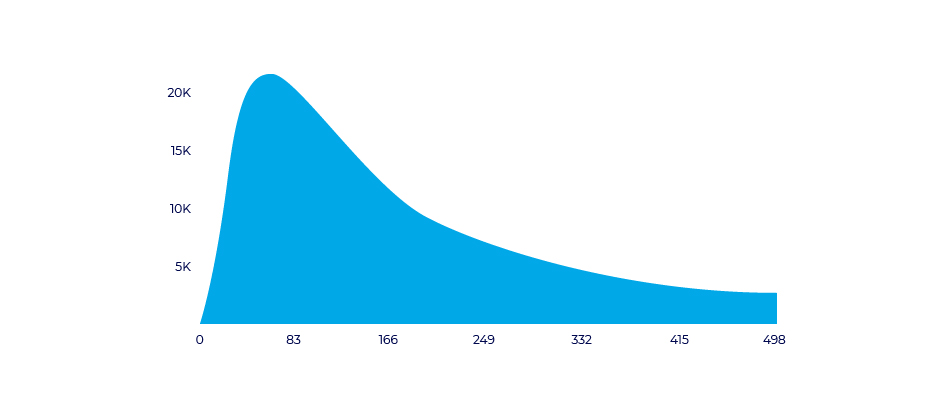

Click to install time mensura a distribuição gama entre as datas na jornada do usuário – a interação inicial do usuário com um anúncio e sua primeira inicialização do aplicativo. O CTIT pode ser utilizado para identificar diferentes casos de fraude baseada em cliques:

CTIT can be used to identify different cases of click based fraud:

- CTIT curto (menos de 10 segundos): possível fraude de hijacking de instalação

- CTIT longo (24 horas ou mais): possível fraude de flooding de cliques

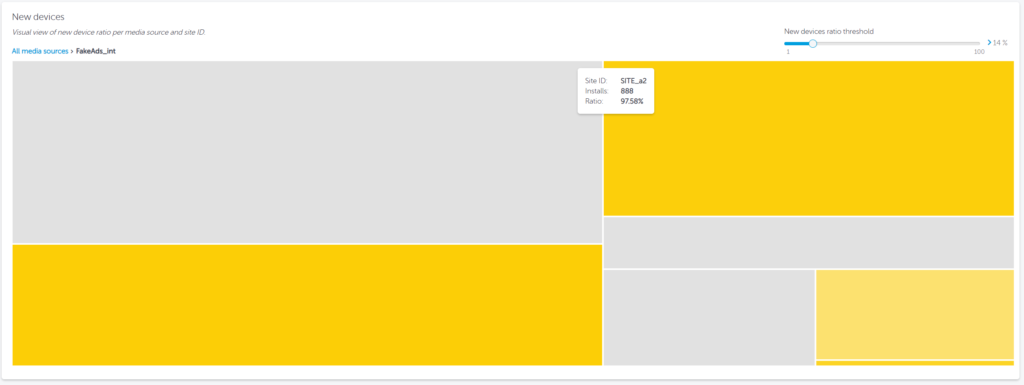

Taxa de novos dispositivos

A taxa de novos dispositivos destaca a porcentagem de novos dispositivos que fazem o download do aplicativo do anunciante.

Novos dispositivos são comuns, uma vez que novos usuários baixam o app ou usuários existentes trocam de dispositivo. No entanto, é preciso prestar atenção no valor aceitável dessa taxa comparada com a atividade padrão do aplicativo, pois ela é determinada pelos novos IDs de dispositivo mensurados. Como resultado, ela pode estar sendo manipulada por táticas de fraude de reset de ID de dispositivo, que costumam ser feitas por Device Farms.

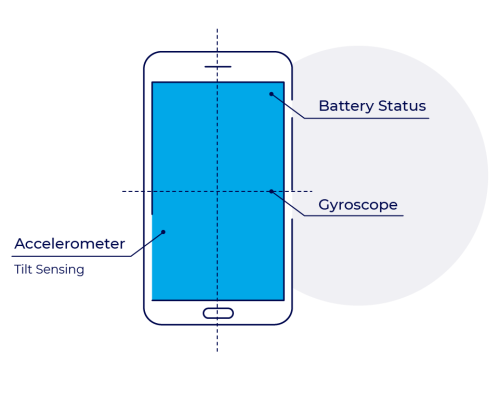

Sensores do dispositivo

A análise do comportamento biométrico depende de centenas de indicadores dos sensores dos dispositivos, desde o nível da bateria até a inclinação e outros recursos.

Esses indicadores ajudam a criar um perfil para cada instalação – analisando o dispositivo e o comportamento do usuário por instalação, assim como sua compatibilidade com tendências normais mensuradas a partir de usuários reais.

Limite de Rastreamento de Anúncios

Limite de Rastreamento de Anúncios (Limit Ad Tracking) é um recurso de privacidade que permite que os usuários limitem quais dados podem ser coletados pelos anunciantes sobre a atividade gerada em seus dispositivos. Quando um usuário ativa esse recurso, os anunciantes e suas soluções de mensuração recebem um ID de dispositivo em branco no lugar de um ID específico para o dispositivo.

Os fraudadores tentam ocultar seus esquemas ao ativar esse recurso em seus dispositivos. Esse KPI é relevante apenas para identificadores de anúncios do Google e do iOS. A Amazon, Xiaomi e outras empresas utilizam identificadores diferentes.

Taxas de conversão

Uma taxa de conversão descreve a tradução de uma ação para outra, ou seja, pode ser a tradução de impressões de anúncios para cliques e de cliques para instalações, ou ainda de instalações para usuários ativos. O conhecimento de um anunciante sobre as taxas de conversão esperadas em qualquer ponto da jornada do usuários pode ajudar a impedir que a fraude se infiltre.

Uma regra de ouro em termos de taxas de conversão é a suspeita de que qualquer resultado que parece bom demais para ser verdade provavelmente não é, de fato, verdade.

Inteligência Artificial

A inteligência artificial se tornou uma indicadora comum de fraude, uma vez que ela permite que uma lógica de identificação de fraude seja aplicada em escala. A IA ajuda a indicar casos indetectáveis por humanos em qualquer escala.

Algorítimos de machine learning (como as Redes Bayesianas), combinados com uma ampla base de dados de atribuição mobile asseguram uma solução de detecção de fraudes precisa e eficaz.

Perfil de um fraudador

Ao examinar o perfil atual dos operadores comuns de fraudes, observamos um equívoco nas percepções do mercado.

Muitos profissionais de marketing encaram a fraude como uma operação maliciosa realizada de locais secretos. É como imaginar o fraudador como um hacker usando um capuz ou uma máscara.

Na realidade, os fraudadores são tudo menos discretos, sendo que alguns deles exibem abertamente suas atividades. No entanto, eles muitas vezes não consideram que a atividade que estão fazendo é fraudulenta, encarando-a como um serviço.

Normalmente uma operação de fraude se parece com uma empresa tecnológica convencional, até mesmo legítima. O uso de vários bots, emuladores e outras ferramentas maliciosas é chamado de “produto” ou “versão de software” em vez de fraude.

Essas empresas operam de escritórios modernos, oferecem planos de aposentadoria e benefícios. Elas empregam mentes brilhantes, engenheiros experientes e operam equipes sofisticadas de BI enquanto escolhem seus alvos com sabedoria e desenvolvem seus “produtos” para contornar as defesas do alvo.

Eles são calculistas, orientados por metas e comandam operações de grande escala voltadas para o ROI.

Para encarar o desafio da fraude de anúncios com eficiência, devemos primeiro reconhecer que as pessoas que a operam são tão sofisticadas e inovadoras (se não mais) do que aquelas que procuram bloquear as suas tentativas.

Outro equívoco comum é o de que a fraude é geralmente impulsionada por ad networks e fontes de mídia mal-intencionadas. Embora isso, por vezes, possa acontecer, a fraude ainda pode ser impulsionada por várias direções, utilizando a estrutura da indústria para incentivar o seu crescimento.

Fraude de Anunciante

Os papeis da indústria online são dinâmicos e todos os envolvidos podem, em certo ponto, atuar como anunciantes, publishers ou mediadores. Aplicativos maliciosos que carregam malware ou adware precisam alcançar públicos abrangentes para operar seus esquemas em escala – eles também dependem das campanhas de marketing.

Esses aplicativos podem parecer inofensivos em um primeiro momento, mas eles habilitam ou dão suporte para atividades maliciosas quando instalados em dispositivos de usuários. É importante analisar cuidadosamente cada app, verificando as credenciais e permissões de backend, e como elas são usadas.

Fraude de Mediador

Um mediador pode ser qualquer entidade entre o anunciante e o publisher. Existem inúmeras maneiras a partir das quais um mediador pode manipular transações para benefício próprio.

Uma delas é o spoofing de domínio, no qual o domínio ou app de um publisher é alterado pelo mediador para parecer mais atraente e precisar de um número maior de CPIs.

Outra é o acúmulo de anúncios, que ocorre quando a implementação de um único anúncio pode hospedar inúmeros outros simultaneamente, enquanto apenas um anúncio é visualizado.

Fraude de Publisher

Os próprios publishers podem muitas vezes iniciar a fraude ao utilizar diversas táticas que ajudam a impulsionar o valor de recursos de mídia específicos. Um publisher pode operar bots para se manter constantemente ativo em seu aplicativo e gerar impressões para os anúncios exibidos a eles.

Esses bots podem até mesmos efetuar cliques e gerar engajamento in-app. O uso de táticas de fraude também é muito popular entre alguns publishers, que tentam aproveitar o máximo da própria oferta de mídia através do uso de posicionamento inválido de anúncios e falsa qualidade de mídia.

Fraude de Usuário

Em um mercado no qual a maioria absoluta dos aplicativos são oferecidos gratuitamente, as economias in-app dependem fortemente da capacidade do aplicativo de converter usuários gratuitos em usuários que adquirem um serviço pago em taxas específicas.

A fraude de usuário ocorre quando os usuários tentam enganar a estrutura econômica de um app para ultrapassar níveis ou utilizar serviços gratuitamente.

Desde bots que drenam recursos em aplicativos de jogos até o desbloqueio de restrições em apps de relacionamento, essas ações desviam da experiência do usuário prevista pelo desenvolvedor. Ao fazerem isso, os usuários afetam as maneiras de gerar receita do aplicativo.

Ferramentas comuns de fraudadores

Os fraudadores são inventivos e criativos, melhorando constantemente as ferramentas à sua disposição para desenvolver ainda mais as suas atividades.

Ferramentas legítimas comuns usadas por desenvolvedores, anunciantes e usuários muitas vezes serão manipuladas e usadas para explorar funções específicas que criam oportunidades para fraudadores.

Emuladores de dispositivos

Emuladores são uma ferramenta comum para desenvolvedores legítimos de jogos, uma vez que eles criam um ambiente virtual em um dispositivo para testar diferentes recursos de um app. Os fraudadores, no entanto, usam os emuladores para imitar dispositivos mobile em escala e criar interações falsas com anúncios e aplicativos.

Emuladores podem ser baixados com facilidade, permitem que seja feita uma simulação perfeita de dispositivos e usuários novos e podem ser operados em grandes escalas através de bots e scripts.

Ferramentas de proxy VPN

Uma VPN faz o roteamento da conexão de internet do dispositivo através do servidor privado VPN escolhido, no lugar do provedor de serviço de internet (ISP). Assim, quando os dados são transmitidos para a internet, eles são enviados pela VPN, não pelo dispositivo.

Os fraudadores usam essa ferramenta para mascarar suas operações e esconder endereços de IP para evitar que sejam bloqueados. Isso engana os anunciantes, que acreditam que o engajamento foi originado de locais ideais.

Malware

Malware é um software malicioso projetado com a intenção de causar dano ao servidor de um dispositivo, cliente ou rede de computador. Os fraudadores criam e desenvolvem diferentes tipos de malware.

Essas criações ajudam a manipular brechas e falhas na segurança, infiltrando dispositivos e servidores, falsificando dados e explorando tanto anunciantes quanto usuários.

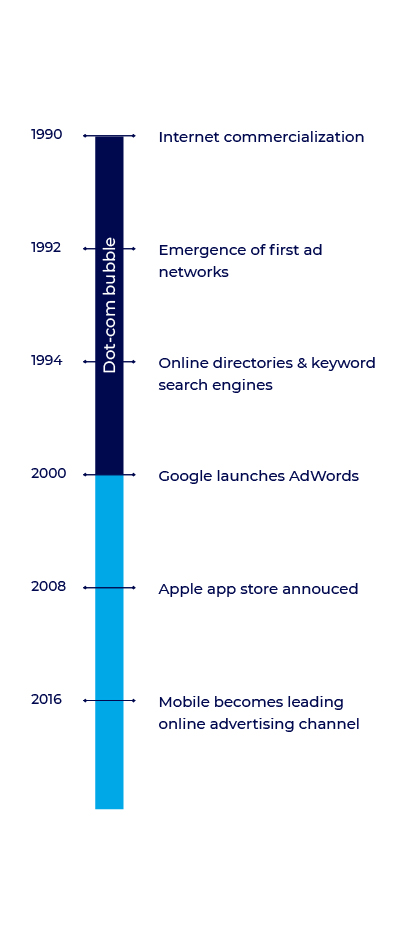

Evolução da fraude

A fraude sempre foi uma parte da indústria de anúncios online. Enquanto houvesse dinheiro a se ganhar, mesmo para campanhas básicas de CPC, a fraude era parte integrante da equação publicitária.

As ad networks mediadas começaram a aparecer no início da década de 1990 para auxiliar na conexão entre anunciantes e sites.

O boom da internet na década de 90 aumentou significativamente a variedade e a escala dos publishers, abrindo uma porta para várias ad networks. Além disso, os primeiros diretórios, como o diretório do Yahoo!, e mecanismos de busca de palavra-chave, como o Alta Vista, surgiram para ajudar os usuários a encontrar os sites desejados, navegando com facilidade entre uma infinidade deles.

Os métodos iniciais de fraude de anúncios no final dos anos 90 e no início dos anos 2000 focavam principalmente em variações de spam de cliques baseados em desktop e manipulações de mecanismos de busca.

Em 2008, a App Store da Apple foi anunciada, apresentando uma nova era em que o acesso a internet passou a estar disponível através de dispositivos mobile.

A introdução de ambientes de aplicativos e web mobile desempenhou um papel significativo na onda de anúncios online durante os anos de 2010, gradualmente ocupando uma parte mais significativa da parcela de publicidade.

Até 2010, a atividade de desktop ainda era o principal ponto de foco tanto para anunciantes quanto para fraudadores. Conforme os orçamentos mobile aumentaram, os fraudadores começaram gradualmente a mudar seu foco para os dispositivos mobile — inicialmente aplicando metodologias comuns de fraudes de desktop em atividade mobile para testar o potencial do novo ambiente.

A fraude de instalação de aplicativos tornou-se mais popular ao longo do tempo, enquanto os fraudadores exploravam o interesse da indústria em expandir para a frente mobile. Os rankings da App Store se tornaram o novo ponto de foco para os anunciantes — que optaram por campanhas “relâmpago” para obter grandes quantidades de instalações em períodos de tempo muito curtos. Isso ofereceu uma entrada para que fraudadores explorassem canais incentivados e de baixa qualidade, enviando spam aos anunciantes através de usuários falsos.

À medida que os algoritmos de classificação da app store evoluíram, as táticas “relâmpago” se tornaram quase obsoletas. A compreensão do desenvolvedor de aplicativos sobre o novo cenário mobile também amadureceu, colocando seu foco em usuários ativos e de qualidade em vez de focar no aumento dos números de instalações.

Conforme a indústria evoluiu, maiores pontos de mediação na forma de trocas de anúncios, SSPs, DSPs, agências de mídia, e outros, foram adicionados à jornada entre anunciantes e publishers — cada um com sua própria visão sobre transparência, qualidade do tráfego e padrões de entrega.

As complexidades atuais do setor permitem que a fraude evolua. Os fraudadores exploram brechas de transparência, relatando inconsistências padrão e até mesmo tentativas de desenvolvimento tecnológico para conduzir seus esquemas em diferentes escalas e em várias plataformas.

Contas online de publishers ou fontes de mídia são fáceis de criar e disfarçar em uma infinidade de plataformas de mediação, e ficam disponíveis graças a empresas de fachada e outras técnicas de mascaramento.

Isso ajuda a ocultar a operação do fraudador, já que ela se mistura com outras fontes em um mar de dados, e geralmente é identificada apenas por um ID genérico que separa a atividade maliciosa do nome da empresa.

CPM, CPA, CPS e outros modelos de anúncios ocultos ou mascarados são fáceis de manipular, gerando falsas impressões, cliques, vendas e até usuários. Mesmo quando capturada ou bloqueada, uma operação de fraude pode ser facilmente renovada sob um novo ID ou entidade comercial, retomando suas atividades fraudulentas.

Metodologia da fraude de anúncios mobile

Os métodos da fraude de anúncios mobile são variados e aplicam diferentes técnicas maliciosas com base em diversos parâmetros:

- Objetivo e direcionamento do fraudador

- Brechas ou deficiências exploradas

- Tecnologia disponível

- Nível de sofisticação

- Capacidades financeiras

Todos os itens acima são partes integrantes da equação utilizada para decidir o tipo de fraude, escala e direcionamento que o fraudador busca atingir.

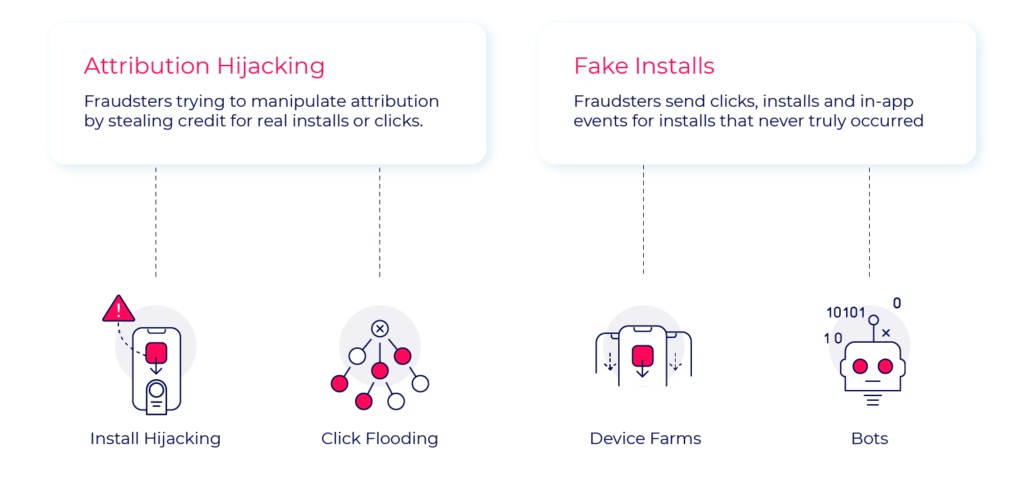

Ao analisar os métodos de fraude mais comuns, estes podem ser divididos em duas categorias principais:

Métodos de fraude

A principal diferença entre as duas categorias são os usuários.

| Real users | Fake users | |

| Real engagement | Clean traffic | N/A |

| Fake engagement | Attribution hijacking | Fake installs |

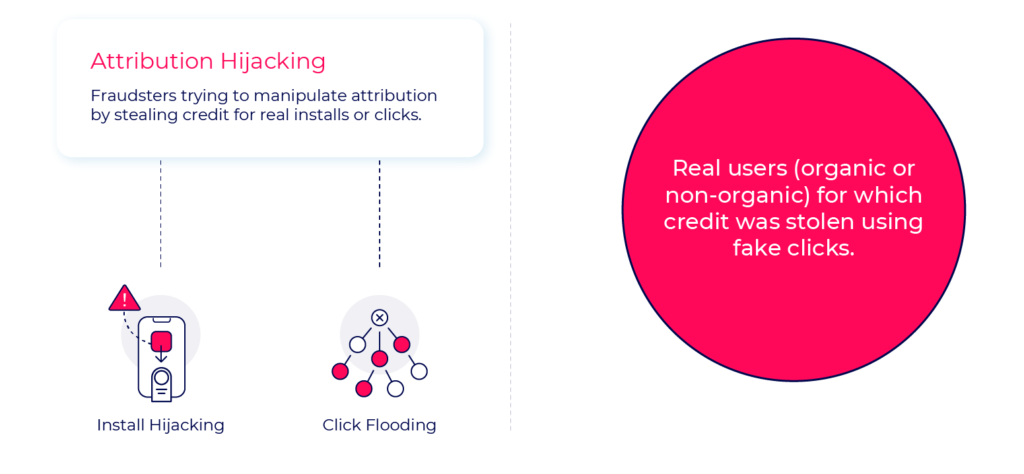

Os métodos de hijacking de atribuição dependem de usuários reais (orgânicos ou não orgânicos), usando falsos relatórios de cliques para manipular fluxos de conversão de atribuição. Injetar cliques em diferentes pontos ao longo da jornada do usuário os ajuda a roubar crédito pelas instalações e usuários fornecidos por outras fontes de mídia.

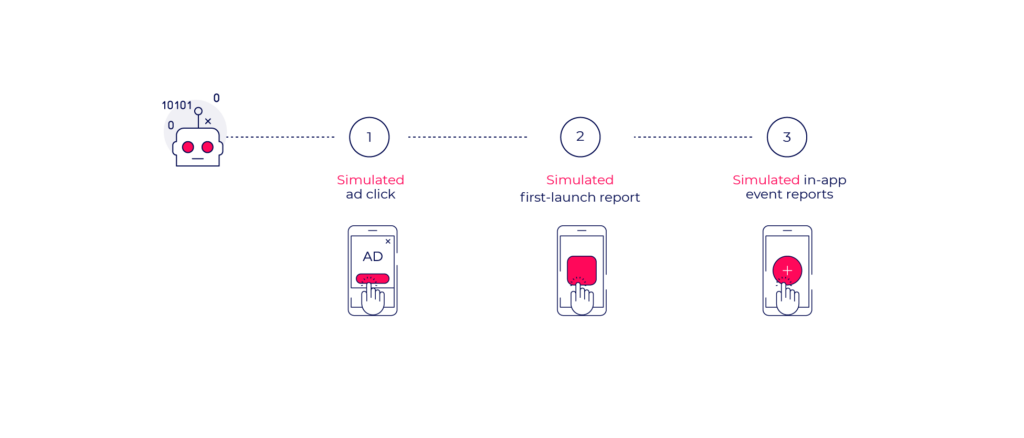

Com instalações falsas, toda a jornada do usuário é falsa. Impressões, cliques, instalações, eventos in-app e até usuários são falsos.

Embora ambos os casos prejudiquem a atividade e os recursos do anunciante, no caso das táticas de hijacking de atribuição os usuários ainda são reais e fornecem algum valor. Diferentemente das instalações falsas que apresentam valor zero aos anunciantes, muitas vezes tornando seus dados de aquisição de usuário inúteis.

Métodos específicos nessas duas categorias são variados. A seguir, analisamos os métodos mais comuns atualmente utilizados.

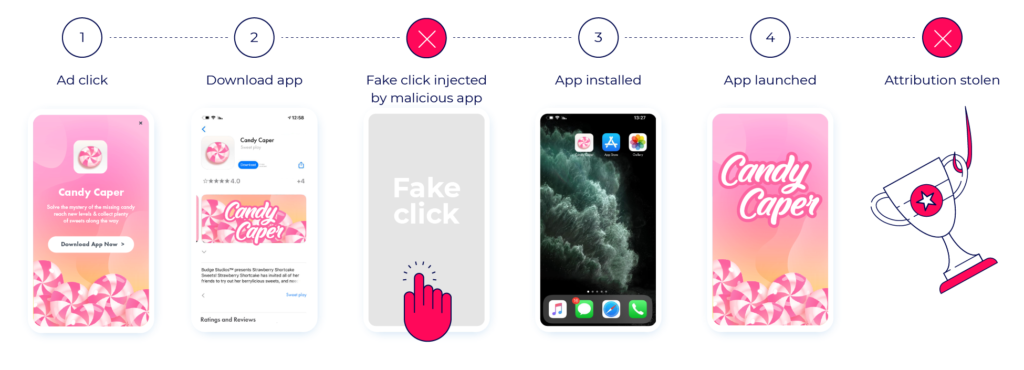

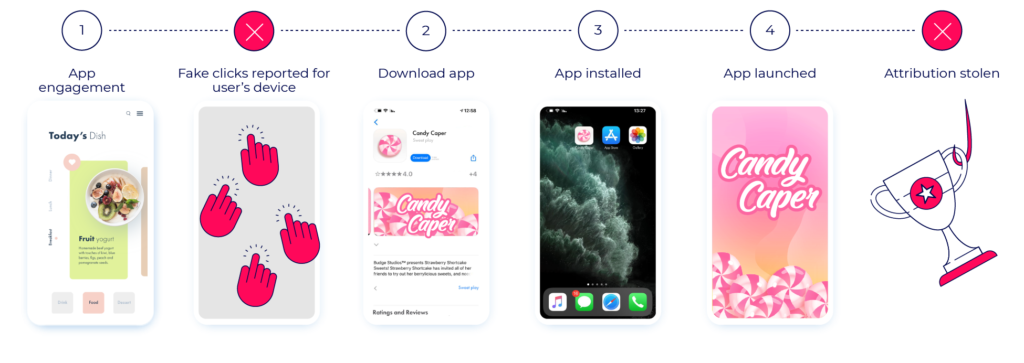

Hijacking de instalações

O hijacking de instalação é um tipo de fraude em que os fraudadores “sequestram” (hijack) o crédito por uma instalação gerada por outra fonte de mídia. As técnicas mais comuns incluem enviar relatórios falsos de cliques ou injetar dados de referência falsos.

Ao clicar em um anúncio apresentado por um parceiro de mídia legítimo, o usuário será direcionado à Play Store para concluir o download. Quando o processo de download for iniciado, o dispositivo Android informará aos outros aplicativos no dispositivo que um novo aplicativo está sendo baixado – isso é feito usando um broadcast padrão do Android.

Esse broadcast – disponível para qualquer aplicativo – acionará então um malware já disponível no dispositivo do usuário, em outro aplicativo.

O malware gerará um falso relatório de cliques em nome do fraudador – dando a entender que foi o fraudador quem gerou a instalação. Isso manipulará o modelo de atribuição de último clique, colocando o fraudador como aquele que gerou o último clique registrado.

Quando o aplicativo for iniciado, a atribuição será roubada.

Explorar um modelo básico de atribuição é relativamente simples para o fraudador. No entanto, esse tipo de fraude também é relativamente simples de identificar através da mensurações padrão de CTIT e da detecção de anomalias.

O clique do fraudador ocorrerá, naturalmente, significativamente mais tarde que os cliques impulsionados por fontes legítimas.

Assim, uma taxa de CTIT curta indicará um caso de tentativa de hijacking de instalação.

Soluções sofisticadas de fraude podem usar carimbos de data/hora de clique para atribuir a instalação à sua fonte de mídia legítima usando a calibração de atribuição – minimizando danos nos relatórios do anunciante e nos dados de retargeting.

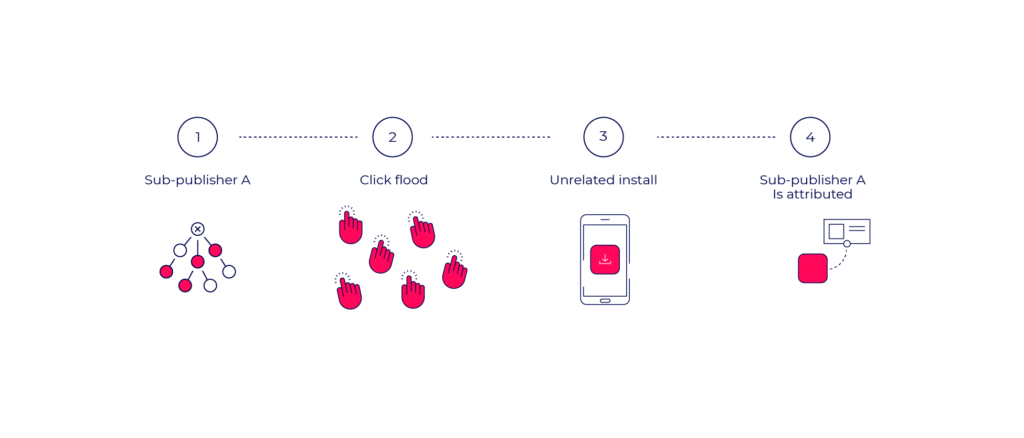

Flooding de cliques

No flooding de cliques, os fraudadores enviam uma “avalanche” de relatórios de cliques falsos de, ou em nome de, dispositivos reais. Quando o dispositivo real faz o download do aplicativo, o sub-publisher é falsamente creditado pela instalação.

O flooding de cliques muitas vezes tem como alvo usuários orgânicos, pois ele visa levar crédito por sua atividade usando métodos probabilísticos.

O fraudador cria contas de publisher em vários canais de atribuição e extrai URLs de atribuição para o maior número possível de aplicativos.

O preenchimento de grandes volumes de cliques com detalhes de dispositivos reais pode ser feito por malware dos dispositivos do usuário ou através da compra de dados de usuários em canais obscuros (dark-net).

Os cliques podem ser gerados aleatoriamente ou de forma calculada com base nos aplicativos instalados ou na atividade de navegação do usuário.

Quando o usuário acessa organicamente a App Store ou a Play Store e baixa um aplicativo, um clique já está falsamente associado a ele, mesmo que nenhum anúncio tenha sido visualizado ou clicado.

Uma vez que o aplicativo é iniciado pelo usuário, o fraudador é creditado com uma instalação orgânica pela qual o anunciante nunca deveria pagar.

As tentativas de flooding de cliques podem ser identificadas e bloqueadas através de diferentes métodos, como taxas de conversão muito baixas e mensurações de CTIT.

Uma taxa longa de CTIT provavelmente indicará uma tentativa de flooding de cliques, pois os cliques são constantemente enviados em nome dos usuários, independente da sua atividade ou do tempo de instalação do aplicativo.

Hijacking de atribuição – principais conclusões

Complexidade

Os métodos de fraude de hijacking de atribuição são considerados relativamente simples de utilizar e operar.

Eles requerem tecnologia básica e, por utilizarem dados de usuários reais, a maioria desses dados são organicamente gerados, não sendo, portanto, falsamente inseridos nas informações de postback pelo operador da fraude.

Lucro potencial

O lucro potencial vindo da fraude de hijacking de atribuição é considerado limitado por diversos motivos. A simplicidade da sua operação facilita que essa fraude seja detectada por soluções de detecção de fraudes através da mensuração de anomalias no período de tempo do CTIT.

Essas operações também têm um potencial de escala limitado, uma vez que dependem de usuários reais, o que também limita a quantidade de dispositivos em potencial que podem ser explorados.

Impacto sobre os negócios

Como os métodos de hijacking de atribuição dependem de usuários reais, os anunciantes ainda receberiam certo valor por esses usuários.

No entanto, o ajuste do orçamento de marketing do anunciante é manipulado, o que significa que publishers de qualidade, que tornaram essas instalações possíveis, não recebem o crédito por seu trabalho duro, que foi roubado por fontes maliciosas. Isso afeta qualquer decisão de ajuste de orçamento futura feito pelos anunciantes, uma vez que as fontes fraudulentas aparentam oferecer qualidade, e publishers legítimos são ignorados.

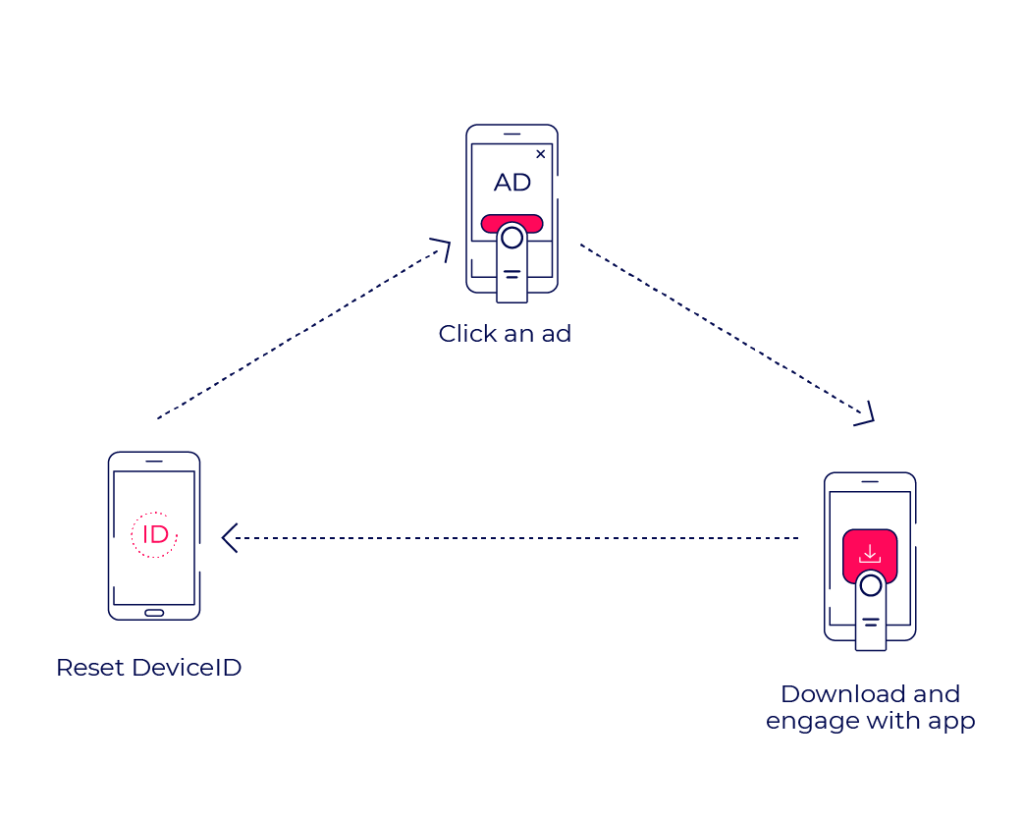

Device farms

Device farms (ou “fazendas de dispositivos”) são locais cheios de dispositivos mobile reais que clicam em anúncios reais e fazem o download de aplicativos reais, enquanto se escondem atrás de endereços IP falsos e novos IDs de dispositivos.

Muitas vezes associadas a partes remotas do mundo, device farms podem estar localizadas em qualquer espaço capaz de conter e operar um grande número de dispositivos – desde quartos até armazéns. Muito populares no início da década de 2010, essas operações podem ser executadas por funcionários de baixa remuneração ou emuladores, trabalhando sem parar em constante engajamento no aplicativo e redefinição de dispositivos.

Quanto mais eficiente for a operação ao criar engajamento e redefinir seus IDs de dispositivo, mais receita ela poderá gerar.

A relativa simplicidade deste método, combinada com os preços reduzidos de dispositivos mobile e dificuldades econômicas, gerou uma segunda onda de device farms em residências ocidentais comuns como uma maneira de criar renda extra.

Identificação de device farms

Novos dispositivos não são incomuns e espera-se que apareçam em qualquer campanha, já que os usuários fazem atualizações constantes ou mudam de dispositivos por diversos motivos.

No entanto, a Taxa de Novos Dispositivos da campanha deve ser monitorada para encontrar anomalias. NDRs elevados, combinados com outros parâmetros, são uma possível indicação de atividade de device farm, operando em reset em escala de ID de dispositivos.

De acordo com os dados da AppsFlyer, as taxas comuns de novos dispositivos não devem ultrapassar de 10% a 20% da atividade da campanha.

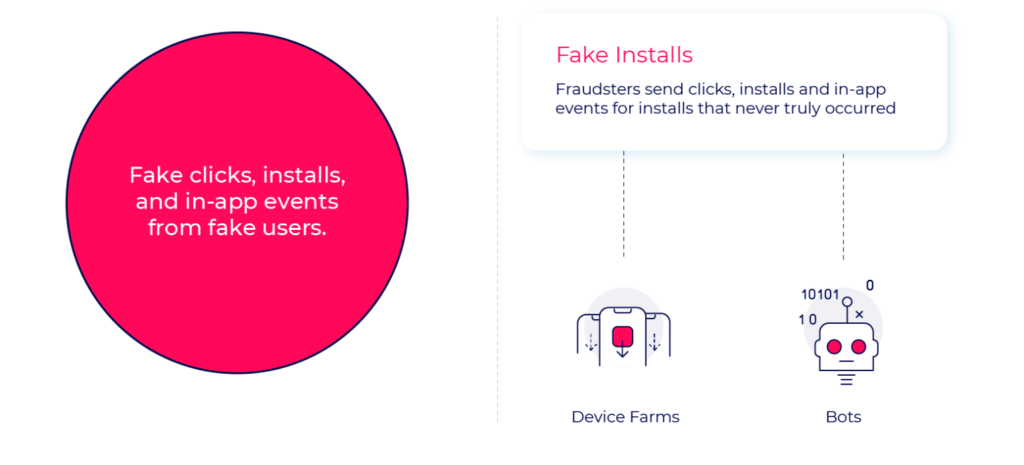

Bots

Bots são códigos maliciosos que executam um programa ou uma ação definida. Embora os bots possam se basear em dispositivos reais, a maioria deles se baseia em um servidor. Os bots têm como objetivo enviar cliques, instalações e eventos in-app para instalações que nunca ocorreram de verdade.

Bots podem ser aplicados para automatizar qualquer ação no fluxo do usuário ou no próprio aplicativo, incluindo os métodos apresentados anteriormente. Eles podem ser usados para imitar o comportamento real do usuário com base em dados biométricos comportamentais coletados por malware em dispositivos de usuários.

Esses bots “treinados” parecem “reais”, o que dificulta a sua identificação e bloqueio. Os fraudadores se adaptam a lógicas avançadas de detecção e treinam os bots para que sejam executados em pontos de mensuração de engajamento in-app, o que faz com que pareçam usuários reais. Isso garante valor em dobro para os fraudadores, que aparentam ser publishers de qualidade que captam usuários engajados, além de obterem receita de CPA de eventos in-app.

Alguns fraudadores até oferecem seus bots como serviço para, por exemplo, a coleta de recursos de jogos, passagem de níveis e geração de receita para terceiros no que é considerado como FAAS (Fraud as a Service, ou fraude como serviço).

Instalações falsas – principais conclusões

Complexidade

Métodos de instalação falsa são considerados mais complicados de operar e manter.

O fraudador precisa de um alto nível de habilidade e sofisticação tecnológica não apenas para desenvolver um mecanismo elaborado que gera usuários constantemente como também aleatorizar esse comportamento em escala, evitando algoritmos sofisticados de detecção de padrões.

Lucro potencial

Embora seja mais complicado de operar e manter, se esse método for bem-sucedido, o esquema de fraude de usuários falsos apresenta escala em potencial ilimitada.

Ao contrário dos esquemas de hijacking de atribuição, que dependem de usuários reais, os bots e device farms não dependem de usuários reais e nem mesmo de dispositivos reais para operar. Falsificar toda a jornada do usuário torna essa operação potencialmente ilimitada, com lucros muito mais elevados.

Impacto sobre o negócio

Ao contrário dos métodos de hijacking de instalação, os anunciantes não recebem nenhum valor pelas instalações falsas.

Os usuários são completamente falsos e, portanto, qualquer interação no app é pré-programada para drenar mais taxas de CPA do anunciante, causando um dano ainda maior. Os dados do anunciante muitas vezes serão inúteis, uma vez que esses usuários falsos se misturam aos reais, inutilizando os esforços de retargeting.

Hacking de SDK

Uma forma de contornar a detecção de fraude de instalação é, por exemplo, quando fraudadores fornecem informações falsas aos servidores do anunciante. O hacking de SDK (também conhecido como spoofing) é um tipo de fraude baseada em bots, muitas vezes executado por malware oculto em outro aplicativo no dispositivo do usuário.

No hacking de SDK, os fraudadores adicionam um código a um app (o criminoso) que irá gerar cliques em anúncios, instalações e sinais de engajamento simulados ao provedor de atribuição do anunciante em nome de outro app (a vítima).

Quando bem-sucedidos, esses bots enganam o anunciante, que paga por milhares de instalações que não ocorreram de fato, uma vez que seus servidores foram levados a acreditar que essas instalações realmente ocorreram.

O hacking de SDK é um problema comum para provedores de atribuição com SDKs mais fracos ou infraestrutura de segurança ruim. Brechas de segurança simples, como um mecanismo de criptografia deficiente (mais fácil de decifrar) ou a confiança em tecnologias de código aberto (ou seja, que apresentam o código publicamente, de maneira que possa ser analisado pelos fraudadores), podem representar uma porta aberta em potencial para que os fraudadores manipulem o código do provedor de atribuição ou realizem engenharia reversa.

Um SDK criptografado de código fechado (como o da AppsFlyer) fornece melhor proteção contra engenharia reversa e manipulação de código, não revelando o código publicamente e mascarando sua lógica de criptografia, dificultando significativamente as violações.

É importante notar que nenhum método é infalível, pois hackers sofisticados podem potencialmente hackear qualquer coisa que eles quiserem. No entanto, uma melhor segurança e proteção a nível de código e infraestrutura minimizarão os riscos e farão das tentativas de hacking um mau investimento para os fraudadores.

Fraude in-app (CPA)

Em 2008, a App Store introduziu o modelo de promoção de CPI – o formulário de promoção dominante para desenvolvedores de aplicativos – recompensando parceiros de mídia pelas instalações de aplicativos geradas.

Esse modelo de CPI abriu portas para a fraude de instalação, enviando valores pouco vantajosos aos anunciantes. Em uma tentativa de reduzir os danos da fraude de instalação, um novo mecanismo de promoção foi introduzido – o CPA (cost per action, ou custo por ação).

Os modelos de CPA dependiam da suposição básica de que um usuário ativo além do ponto de instalação seria considerado como um usuário de qualidade e não um usuário fraudulento. Os anunciantes (principalmente da vertical de jogos) começaram a mapear os principais eventos in-app em seus aplicativos para mensurar a LTV do usuário (valor vitalício).

- Nível atingido

- Tutorial concluído

- Compras in-app feitas

As taxas de CPA para esses eventos foram muitas vezes significativamente mais gratificantes do que o CPI oferecido, pois refletiam um usuário engajado com maior valor de aquisição e LTV. Com o tempo, mais anunciantes de várias verticais adotaram o modelo de CPA com o pressuposto de que isso poderia fornecer proteção suficiente contra fraudes de anúncios, além de impulsionar o valor do usuário.

No entanto, como dito anteriormente, os fraudadores seguem o dinheiro – e rapidamente compreenderam o novo esquema de CPA. O que já foi considerado um modelo de promoção livre de fraudes, agora está infectado pela fraude de anúncios.

Os anunciantes que conseguiram diminuir suas taxas de fraude de instalação mudando para o CPA (principalmente as verticais de jogos, compras e de viagens) agora são mais atingidos através de bots sofisticados, criados especificamente para contornar a detecção de fraudes de instalação e atingirem eventos in-app recompensados, esmagando as economias in-app dos anunciantes.

Fraude de compras in-app

Compras in-app e mercados in-app são um método comum utilizado por anunciantes para gerar receita através da venda de bens reais (mercadorias, serviços e produtos) ou virtuais (recursos de jogos, artefatos, etc).

A maioria dos aplicativos depende de modelos de negócios gratuitos ou modelos de negócios freemium (menos de 4% dos aplicativos pagos), em que o download de aplicativos é gratuito e a receita é gerada a partir de anúncios e compras in-app, conforme indicado acima. Um modelo de negócios de aplicativo inteiro poderia muitas vezes girar em torno de sua capacidade de gerar essas transações a determinadas taxas, e ele recompensaria seus publishers de acordo, à medida que essas transações fossem geradas.

As taxas de CPS (Custo por Venda) são consideradas as mais altas do mercado, pois refletem a mais alta qualidade dos usuários e renda garantida para o anunciante.

Podem variar de taxas fixas a porcentagens sobre cada venda. Os fraudadores farão o possível para obter essa atividade, pois elas refletem um pagamento muito maior por ação bem-sucedida do que o CPI, exigindo ações de menor sucesso para gerar receita.

À medida que a fraude in-app continua a evoluir e melhorar, o aumento nas tentativas fraudulentas de compras in-app também é perceptível, atingindo todas as principais verticais.

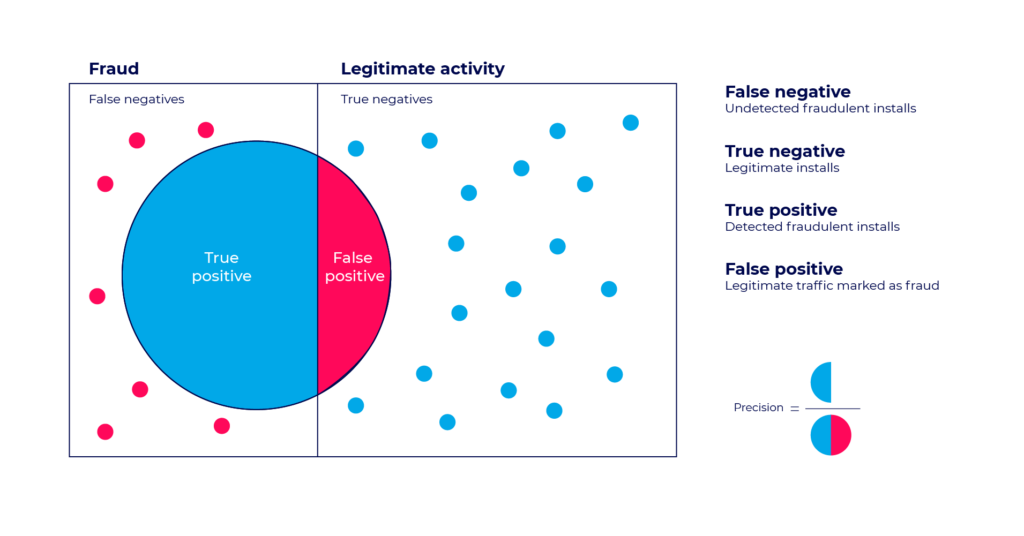

Teste de falso positivo

Um falso positivo é um caso em que uma instalação legítima é falsamente sinalizada como fraude.

O teste de falso positivo define o nível de precisão permitido para algoritmos de detecção de fraude. Quanto maior for o nível de precisão, mais cautelosa será a detecção de fraude.

Quanto mais baixo for o nível de precisão, mais permissivo será o algoritmo. Mais fraudes serão detectadas, mas a preço de mais casos de falsos positivos.

Maior precisão = menor taxa de falsos positivos.

Por mais prejudicial que a fraude de anúncios mobile possa ser para os negócios de um anunciante, os falsos positivos podem ser potencialmente piores, pois eles indicam casos em que uma instalação foi falsamente identificada como fraudulenta.

Ao contrário dos casos de verdadeiros positivos, em que a fraude real é identificada e as fontes fraudulentas são expostas e bloqueadas, um caso de falso positivo potencialmente penaliza fontes legítimas. Isso pode prejudicar o relacionamento do anunciante com seus parceiros de mídia de qualidade, em vez de protegê-lo dos maliciosos.

Qualquer solução de fraude responsável deve manter a sua taxa de falsos positivos a menor possível, a fim de proteger a sua integridade e credibilidade, protegendo simultaneamente o melhor interesse do cliente.

Dito isto, os fraudadores estão plenamente cientes das intenções dos fornecedores de prevenção de fraudes de evitar falsos positivos, então eles deliberadamente misturam instalações legítimas no mix de fraudes. Isso não é feito como uma tentativa de melhorar seu tráfego, de forma alguma, mas sim de apagá-lo, apenas para ser usado posteriormente como uma apelação quando a atividade deles for bloqueada.

Fraude de anúncios mobile – status do mercado

Para entender o quão grande é o impacto das fraudes de anúncios mobile, precisamos obter uma visão mais ampla das principais verticais da indústria, bem como da diferença entre os aplicativos de jogos e os aplicativos que não são de jogos.

Os anunciantes de jogos são conhecidos como profissionais de marketing digital experientes, altamente orientados por dados e com amplo conhecimento sobre cada ponto da jornada de seus usuários, o que deixa muito pouco espaço para a ação dos fraudadores.

Esses anunciantes são altamente focados em usuários engajados, em vez de se concentrar em números e visar altos volumes de instalações. Isso se traduz em taxas de CPI significativamente menores, que são complementadas por uma sofisticada estrutura CPA e in-app.

Essa estrutura incentiva publishers a fornecer usuários de alta qualidade que engajam com seus aplicativos, o que se traduz diretamente em uma taxa de fraude de instalação muito baixa, de apenas 3,8%.

No entanto, isso não significa que os aplicativos de jogos estejam imunes a fraudes, visto que os fraudadores começaram a mudar seu foco em direção a esses eventos in-app de CPA, com uma presença crescente de fraudes in-app mensurada ano a ano.

Do outro lado da escala de fraude de instalação, podemos encontrar várias verticais que não são de jogos, especificamente aplicativos financeiros.

A alta presença de fraudes de instalação em aplicativos financeiros pode ser associada a vários fatores, como:

- Orçamentos de marketing em grande escala

- Menor conscientização sobre KPIs digitais — bancos estabelecidos ou empresas de investimento dando seus “primeiros passos” em publicidade digital

- Maiores taxas médias de CPI do mercado

Aplicativos de viagens e compras não ficam muito para trás, também sofrendo taxas significativas de fraude de instalação devido aos seus CPIs e orçamentos de marketing relativamente altos. No entanto, essas verticais geralmente estão mais familiarizadas com KPIs online, pois têm histórico de atuação online desde os primórdios dos computadores convencionais.

Atualmente, a taxa média de fraudes de instalação em aplicativos que não são de jogos é de 31,8%, o que significa que quase uma em cada três instalações de aplicativos é fraudulenta.

Para uma análise completa das taxas de fraudes das verticais, consulte o relatório da AppsFlyer The State of Mobile Fraud 2020.

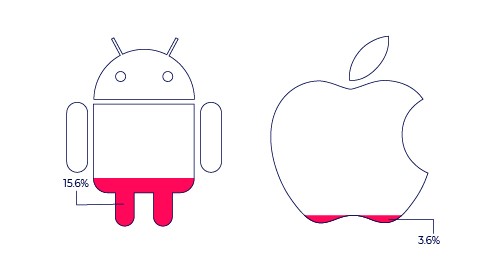

iOS vs. Android

Quando analisamos a fraude de instalação de aplicativos por sistema operacional, constatamos que o iOS da Apple é significativamente vulnerável, enquanto os usuários do Android sofrem com taxas de fraude de instalação mais de 6 vezes superiores.

O iOS da Apple adota uma abordagem que inclui um rigoroso processo de verificação para aplicativos que querem entrar em sua loja – criando, dessa forma, um ambiente mais seguro para seus usuários. No entanto, os dispositivos iOS ainda sofrem com tentativas de fraude de flooding de cliques, pois essa tática contorna as defesas regulamentadas da loja.

O Android, por outro lado, opera um sistema operacional aberto para todos, o qual atrai fraudadores em busca de oportunidades e brechas para explorar.

Ao contrário dos dispositivos Apple, os dispositivos Android também permitem que os usuários baixem aplicativos fora da loja.

Esses aplicativos podem ser encontrados fora das lojas de aplicativos tradicionais (Google Play e App Store) e oferecem a versão de APK básica do aplicativo exibido ao usuário.

Essas lojas estão abertas a todos, sem QUALQUER processo de filtragem, e aplicativos maliciosos frequentemente as infectam. Isso fica evidente na alta taxa de fraude de instalação do Android, visto que os aplicativos fora das lojas geralmente realizam operações fraudulentas, instalando malware e adware nos dispositivos sem o conhecimento ou consentimento dos usuários.

Detecção pós-atribuição

As tentativas de detecção de fraudes devem continuar além do ponto de atribuição da instalação, pois, nos últimos anos, as tentativas de fraude têm focado cada vez mais em eventos in-app.

Os métodos de fraude evoluem e se adaptam constantemente às soluções anti-fraude – melhorando sua capacidade de operar esquemas de fraude de instalação ao evitar lógicas de detecção de fraudes. Além disso, os fraudadores cada vez mais voltam sua atenção a alvos de CPA mais lucrativos ao invés de focar apenas em taxas de CPI, aplicando novos métodos projetados especificamente para desviar dos métodos padrão de detecção de fraudes de instalação.

Esses novos métodos somente podem ser identificados retrospectivamente — depois que a instalação foi atribuída.

Ao fazê-lo, os métodos de fraude recém-introduzidos podem ser eliminados ao serem atribuídos a novos grupos e padrões fraudulentos que talvez fossem desconhecidos no momento de sua atribuição inicial.

As instalações que ajudaram a estabelecer esse novo raciocínio podem ser negadas depois de serem atribuídas a fontes fraudulentas. Isso somente pode acontecer retrospectivamente, quando seu grupo atingir significância estatística suficiente para ser identificado com precisão como fraude.

Um equívoco de longa data da indústria alegava que todas as tentativas de fraude podem e devem ser identificadas e/ou bloqueadas em tempo real. No entanto, a solução exclusiva da AppsFlyer para detecção de fraudes pós-atribuição descobriu que pelo menos 18% das tentativas de fraude, em média, só podem ser identificadas após o momento da atribuição — o que mostra mais um ponto cego do mercado.

Tratam-se de instalações fraudulentas que teriam passado despercebidas se não houvesse uma camada de proteção retrospectiva adicional.

Exposição financeira

Mensurar com precisão o impacto financeiro da fraude de anúncios mobile é um pouco difícil, uma vez que as implicações comerciais específicas variam de acordo com o anunciante.

No entanto, é possível calcular a exposição financeira à fraude durante um período específico (o volume de atividade de marketing exposto a tentativas fraudulentas). A AppsFlyer mensura a maioria definitiva das atividades de marketing mobile em todo o mundo, garantindo que seus dados estejam seguros para fornecer uma estimativa precisa.

Avalia-se que, em 2019, cerca de US$ 4,8 bilhões foram expostos a fraudes de anúncios mobile.

A estimativa atual para o primeiro semestre de 2020 é de:

US$ 1,6 bilhões

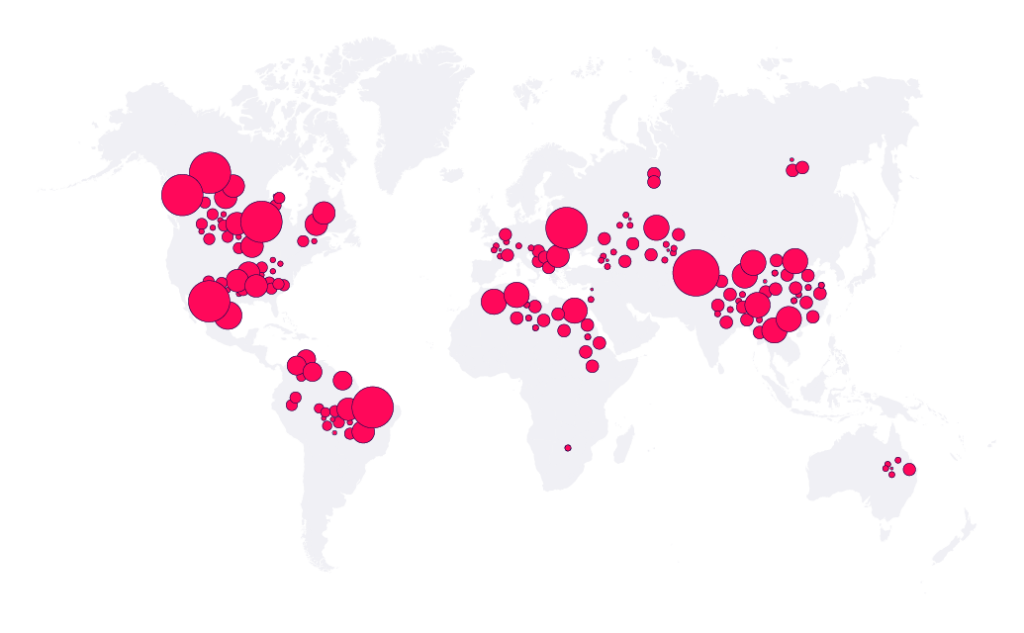

Crise global

Embora alguns possam associar as fraudes a uma questão específica regional, isso não poderia estar mais longe da verdade.

Lembre-se da declaração de abertura deste guia — a fraude vai estar onde quer que o dinheiro esteja.

E há muito dinheiro a ser obtido através de fraudes de anúncios mobile em todo o mundo.

Os mercados em desenvolvimento, que são menos avançados tecnologicamente, costumam ser menos regulamentados do que outros mercados mais desenvolvidos, e, portanto, são ideais para a atuação dos fraudadores. No entanto, através de emuladores, proxies VPN e outras ferramentas tecnológicas, as fronteiras se tornam irrelevantes, o que permite que as fraudes se infiltrem facilmente em qualquer país.

Alguns mercados mais desenvolvidos, como os Estados Unidos, Canadá e Alemanha, podem apresentar taxas de fraude de instalação menores que outros – no entanto, esses mercados geralmente detêm a maior parte dos orçamentos de marketing de todo o mundo.

Isto significa que o impacto financeiro sobre os mercados desenvolvidos, que contam com menores taxas de fraude, pode ser maior que nos mercados em desenvolvimento, que contam com taxas de fraude maiores e foco menor em marketing.

Maior acessibilidade a dispositivos mobile, economias desenvolvidas e cultura de consumo global são fatores essenciais para fazer com que a fraude de anúncios mobile, em específico, e a fraude de anúncios online, de maneira mais geral, levem a uma crise global.

Principais conclusões

- As fraudes de anúncios mobile são um problema existente e crescente da indústria, desperdiçando bilhões de dólares anualmente.

- Os fraudadores são inovadores e criativos. Seus métodos evoluem ao longo do tempo para adaptar e contornar regulamentos da indústria e mecanismos de defesa antifraude.

- Embora a fraude de anúncios mobile possa ser dividida em duas categorias principais, os recursos nessas categorias podem diferir em metodologia, tecnologia e escala.

- As fraudes são um negócio. Os fraudadores são orientados pelo ROI e seguem o dinheiro, onde quer que ele esteja.

- A fraude de anúncios mobile não se limita a pontos específicos na jornada do usuário. Também não se limita a verticais ou países específicos. Onde quer que esteja a oportunidade, as fraudes estarão lá.

- Uma solução avançada e sofisticada contra fraudes de anúncios mobile é uma necessidade do ecossistema atual.

Uma infraestrutura sólida e segura, combinada a uma solução adaptável para identificação e bloqueio de métodos de fraude novas e existentes, é necessária para qualquer iniciativa de marketing online em qualquer escala.

Clique aqui para saber mais sobre como proteger sua empresa contra fraudes de anúncios mobile.